nets360 Extended Secure IoT SIM

Carte SIM M2M sécurisée pour l'IdO

Avec l’Extended Secure IoT SIM, nets360 offre plus qu’une carte SIM M2M IoT conventionnelle.

L’Extended Secure IoT SIM fonctionne dans le réseau central fermé nets360 et dispose en option d’une sécurité cloud complète grâce à des solutions Fortinet telles que la détection d’anomalies ou la DLP (prévention de la perte de données)

Exemple d'architecture de déploiement

Exemple : Connectivité gérée IoT SIM incl. Sécurité des points finaux et sécurité complète du réseau central

Exemple : Connectivité gérée IoT SIM incl. Sécurité complète du réseau central

Exemple : Connectivité gérée IoT SIM incl. et les bases de la sécurité des réseaux centraux

Exemple : Extended Secure Network IoT SIM dans des environnements mixtes avec une sécurité totale du cœur de réseau

Exemple : Extended Secure Network IoT SIM et Gateway dans des environnements mixtes avec une sécurité totale du réseau central

Connectivité IoT

en tant que service

Formats SIM disponibles

- eUICC eSIM

- 2FF Mini SIM

- 3FF Micro SIM

- 4FF Nano SIM

- MFF2 SIM embarqué

Solution IoT à guichet unique

- Carte SIM eUICC

- Données avec la meilleure couverture

- Sécurité maximale

- Fonctionnement en 24 heures

- Gestion du cycle de vie

- Un seul contact, un seul contrat, dans toute l’Europe

Révolutionnant la sécurité des cartes SIM M2M IoT, des appareils connectés et du trafic de données, l’Extended Secure IoT SIM de nets360 représente une avancée significative dans la protection des écosystèmes IoT. Intégrée au nets360 Extended Secure Network, cette solution est alimentée par la technologie Fortinet, le leader de l’industrie en matière de sécurité IoT et OT, garantissant que vos appareils et vos données sont protégés par des mesures de sécurité de pointe.

L’Extended Secure IoT SIM combine de manière unique une carte SIM M2M avec la sécurité IoT et OT cloud la plus avancée de Fortinet, présentée sous la forme d’un service géré complet. Cette approche permet aux clients de se concentrer sur leurs activités principales, en ayant confiance dans la sécurité de leur infrastructure IoT.

Avec la capacité de traiter et de sécuriser 55 protocoles réseau différents spécifiques à l’OT, y compris Modbus TCP, BACnet et OPC, ainsi que plus de 1 850 signatures de contrôle d’application uniques, le réseau sécurisé étendu nets360 offre une protection inégalée. Cette couverture étendue garantit que vos opérations sont renforcées par des solutions de sécurité avancées et fiables, prêtes à relever les défis du paysage numérique d’aujourd’hui.

Couverture et données

Large gamme

Nous prenons en charge les technologies 2G (GSM/GPRS/EDGE), 3G (UMTS/HSDPA/HSPA+), 4G (LTE/LTE Advanced), LTE-M, NB-IoT et 5G.

NB-IoT et LTE-M (LTE Cat M1)

NB-IoT et LTE-M sont particulièrement adaptés aux appareils IoT économes en énergie ou à faible consommation. De nombreux opérateurs de réseaux en Europe prennent déjà en charge cette technologie.

Utilisable dans toute l’Europe

Accès à tous les réseaux mobiles d’Europe grâce à l’itinérance nationale. Accès via le réseau mobile le plus puissant sur place.

Protection contre le vol

En fonction de l’IMEI (numéro d’identification unique d’un appareil mobile), l’utilisation d’une carte SIM est limitée à un appareil spécifique (verrouillage IMEI).

Construire une connectivité personnalisée

Connexion directe à partir de notre réseau central nets360

Grâce à notre connexion directe via nets360 Core-Network, nous offrons un accès direct au nuage à plus de 50 fournisseurs de nuages et de solutions SAAS. Cela augmente la sécurité et garantit une transmission de données encore plus rapide sans utiliser l’internet public.

Accès direct à l’internet comme vous en avez l’habitude avec les fournisseurs d’accès traditionnels.

Le proxy Internet de réseau basé sur la plate-forme (SWG) signifie un accès Internet central unique à partir de votre plate-forme de réseau IoT / OT privée via un proxy nets360 dans le réseau central nets360.

Accès direct à la couche 2/3 du centre de données à partir de votre réseau privé de plateforme IoT / OT.

Peu importe que le centre de données soit exploité par vous ou que vos serveurs soient situés chez le fournisseur du centre de données.

Accès direct à la couche 2/3 du cloud à partir de votre réseau privé de plateforme IoT / OT.

Accès direct à plus de 50 grands fournisseurs de services en nuage en Europe, tels que

– Amazon AWS

– Microsoft Azure

– Google

– SAP

– DATEV

– SAGE

– etc.

Accès direct à la plateforme à partir de votre réseau privé de plateforme IoT / OT sur une base de couche 2/3.

Accès direct aux fournisseurs de plateformes tels que

– Fournisseurs pour l’e-mobilité

– Logiciel de facturation

– Systèmes ERP et CRM

Sécurité renforcée de l'IoT et de l'OT

Portefeuille de sécurité modulaire

Grâce à notre portefeuille de sécurité modulaire reposant sur Fortinet, le leader du marché de la sécurité IoT et OT, nous sommes équipés pour vous fournir une solution de sécurité personnalisée adaptée à vos besoins spécifiques.

La sécurité de l’internet des objets consiste à protéger les appareils et les réseaux connectés de l’écosystème de l’internet des objets contre les attaques malveillantes et les accès non autorisés. Il s’agit de mettre en œuvre des mesures pour protéger la confidentialité, l’intégrité et la disponibilité des données collectées et transmises par les appareils IoT. Compte tenu du grand nombre d’appareils connectés, la sécurité de l’IdO est essentielle pour prévenir les violations de données, garantir la confidentialité et maintenir la fonctionnalité des systèmes IdO.

La sécurité OT se concentre sur la protection des systèmes industriels et des infrastructures critiques qui gèrent, surveillent et contrôlent les processus physiques. Elle vise à protéger ces systèmes contre les cybermenaces susceptibles de perturber leur fonctionnement, de causer des dommages physiques ou de compromettre la sécurité. En mettant en œuvre des mesures de sécurité OT robustes, les organisations peuvent garantir la fiabilité, la disponibilité et la sécurité de leurs environnements opérationnels essentiels.

IPS protège votre appareil en surveillant activement et en bloquant les menaces potentielles en temps réel, empêchant ainsi les accès non autorisés et les attaques. Il renforce la sécurité en détectant et en arrêtant les activités malveillantes avant qu’elles ne causent des dommages, en garantissant un temps de fonctionnement continu et en protégeant les données sensibles.

Les systèmes DLP offrent une protection des informations sensibles en surveillant, détectant et bloquant les violations de données ou la transmission non autorisée de données. DLP garantit que vos appareils et réseaux IoT restent sécurisés contre le vol ou la fuite de données, protégeant ainsi la vie privée des utilisateurs et la propriété intellectuelle.

Le filtrage de contenu pour les environnements IoT et OT implique l’utilisation de technologies pour surveiller, restreindre et contrôler le type de contenu auquel il est possible d’accéder ou qui peut être transmis par des appareils et des réseaux IoT et OT. Cela est essentiel pour éviter l’exposition à des sites web malveillants, à des attaques de phishing et à des contenus indésirables qui pourraient compromettre la sécurité et l’intégrité des infrastructures critiques et des appareils connectés. La mise en œuvre de filtres de contenu permet de maintenir l’efficacité opérationnelle, la sécurité et la conformité des systèmes IoT et OT en veillant à ce que seul le contenu approuvé soit accessible.

L’ATP est une solution de sécurité complète conçue pour détecter et prévenir les cybermenaces complexes et évolutives dans divers environnements, et pour y répondre. Il utilise une variété de mécanismes de défense, y compris, mais sans s’y limiter, les renseignements sur les menaces, la protection contre les logiciels malveillants et les stratégies de réponse aux incidents pour protéger les systèmes. En outre, notre capacité ATP s’étend à la protection de 55 protocoles IoT/OT différents avec plus de 1 850 signatures d’applications par le biais de correctifs virtuels, assurant une défense solide contre les vulnérabilités sans nécessiter de mises à jour physiques immédiates. (lire plus)

Pour assurer la protection à l’ère de l’IoT, les opérateurs de réseaux ont besoin de solutions capables de :

1. Voir et profiler chaque appareil sur le réseau pour comprendre quels appareils IoT sont déployés

2. Contrôler l’accès au réseau, à la fois en se connectant au réseau et en déterminant où les appareils peuvent accéder

3. Surveiller les appareils sur le réseau pour s’assurer qu’ils ne sont pas compromis et prendre des mesures automatiques et immédiates s’ils le sont.

nets360 fournit ces capacités par le biais de son réseau principal. Entièrement intégré à la structure de sécurité, nets360 offre la visibilité, le contrôle et la réponse automatisée nécessaires pour assurer la sécurité dans un monde d’appareils IoT.

Patching virtuel

Qu’est-ce que le Virtual Patching ?

Le correctif est une mise à jour fournie par un développeur pour une application, un système d’exploitation ou un code de micrologiciel conçu pour corriger une vulnérabilité découverte et empêcher qu’elle soit exploitée. Pour qu’un correctif fonctionne, il doit être déployé sur des actifs individuels. Le correctif virtuel est similaire à un correctif publié par un fournisseur, car il offre une protection contre un exploit spécifique. Mais dans ce cas, ce type de correctif est déployé au niveau du réseau à l’aide d’une règle IPS plutôt que sur l’appareil lui-même. On parle aussi parfois de contrôle de proximité car il permet d’arrêter une menace avant qu’elle n’atteigne sa cible.

Comment fonctionne le Virtual Patching ?

Un système IPS est conçu pour inspecter le trafic, rechercher et bloquer les activités malveillantes. Avec la bonne signature, il peut également être utilisé pour identifier et stopper les tentatives d’exploitation de vulnérabilités spécifiques. Étant donné que tout exploit doit emprunter un chemin défini sur le réseau pour être exécuté, le fait de pouvoir identifier une menace spécifique permet d’interrompre ou de bloquer l’exploit en modifiant les règles du réseau. Ces signatures IPS spécifiques, ou correctifs virtuels, peuvent être déployées au niveau du réseau à l’aide de la fonctionnalité de prévention des intrusions (IPS) intégrée à un NGFW ou à une appliance IPS autonome traditionnelle.

– Les correctifs virtuels offrent aux entreprises un niveau critique de couverture jusqu’à ce qu’un fournisseur publie un correctif logiciel pour couvrir une nouvelle vulnérabilité.

– De nombreuses grandes entreprises utilisant des stratégies traditionnelles de gestion des correctifs ne déploient pas les correctifs immédiatement. Par exemple, de nombreuses équipes informatiques doivent vérifier si un correctif ne risque pas d’introduire de nouveaux problèmes dans des environnements où de nombreuses applications et flux de travail doivent interagir. Ces tests de validation entraînent des retards supplémentaires dès qu’un fournisseur publie un correctif logiciel. Les correctifs virtuels fournissent une couverture critique pendant la phase initiale « chaude » d’une campagne active de logiciels malveillants afin de protéger les vulnérabilités connues contre l’exploitation pendant que l’entreprise teste le correctif fourni par le fournisseur.

– Les correctifs virtuels sont encore plus importants pour les actifs critiques qui nécessitent une planification importante et un temps d’arrêt pour la mise en place d’un correctif traditionnel. Il peut s’agir de systèmes déployés à distance, tels qu’un système de surveillance de pipeline, d’appareils fonctionnant avec des systèmes sensibles jouant un rôle critique dans un environnement de fabrication (par exemple, la surveillance d’une vanne ou d’un thermostat dans une cuve contenant des milliers de litres de produits caustiques), ou même d’infrastructures critiques telles que des réseaux électriques ou des barrages hydroélectriques qui ne peuvent pas être mis hors service.

Sécurité basée sur les protocoles pour l'IdO et l'OT

nets360 fournit des signatures combinées de contrôle des applications et d’IPS spécialement conçues pour l’IoT/OT sur la base du service de sécurité industrielle FortiGuard. Cela permet de détecter les menaces au niveau du réseau et de s’en protéger, tout en fournissant des informations complètes sur les applications industrielles. Le moteur FortiGate IPS peut identifier plus de 55 protocoles réseau différents spécifiques à l’OT (par exemple Modbus TCP, BACnet, OPC) avec plus de 1 850 signatures de contrôle d’application uniques au sein de ces protocoles pour des règles de politique de sécurité spécifiques qui peuvent être appliquées aux différents systèmes IoT/OT communiquant sur le réseau. En combinant ces capacités avec les renseignements sur les menaces spécifiques à l’IoT/OT de FortiGuard Labs, les opérateurs IoT/OT peuvent identifier et surveiller les types de trafic circulant sur leurs réseaux et appliquer un contrôle granulaire sur l’utilisation des fonctions et valeurs de protocole qui limitent le flux de données dans leurs environnements.

Liste des protocoles ICS/OT actuellement pris en charge avec contrôle des applications et patch virtuel

- ADDP

- Allen-Bradley PCCC

- BACnet

- CC-Link

- CIP

- CN/IP (EIA/CEA-852)

- CoAP

- DICOM

- DNP3 →

- RealPort DNP3

- ECHONET Lite

- ELCOM 90

- Emerson DeltaV

- Ether-S-Bus

- EtherCAT Automation Protocol (EAP)

- Ethernet Global Data (GE EGD)

- Ethernet Powerlink

- EtherNet/IP

- FactoryTalk (View SE)

- FL-net

- GE SRTP (GE Fanuc)

- HART-IP

- HL7

- IEC 60870-5-104 (IEC 104) →

- IEC 60870-6 (TASE.2/ICCP)

- IEC 61850 MMS

- IEC 61850 R-GOOSE

- IEC 61850 R-SV

- IEEE 1278.2 Distributed Interactive Simulation

- IEEE C37.118 Synchrophasor

- KNXnet/IP (EIBnet/IP)

- LonTalk/EIA-709.1

- Mitsubishi MELSEC

- Modbus TCP →

- Modbus Unity

- MOXA

- MOXA Modbus RTU →

- MQTT

- MTConnect

- Net C/X (Digi RealPort)

- Niagara Fox

- OCPP

- OPC Classic (DA, HDA, AE)

- OPC UA

- IEC 62056 (DLMS/COSEM)

- OpenADR

- OSIsoft PI System

- PROFINET

- RTPS

- SafetyNet p

- Siemens S7, S7Plus, LOGO

- STANAG 4406

- STANAG 5066

- TriStation

- Vedeer-Root

Conseil

Des solutions standard aux solutions entièrement personnalisées, nets360 vous offre la bonne plateforme pour votre environnement IoT. En outre, nous offrons un soutien dans la conception et la construction d'un réseau IoT complet et sécurisé.

Connectivité

Connectivité fiable à haut débit avec une couverture multi-réseaux via 2G, 3G, 4G, 5G, NB-IoT et LTE-M. Des débouchés locaux soutenus par plus de 600 relations avec des opérateurs commerciaux dans le monde entier.

Sécurité

Haute sécurité grâce au réseau fermé nets360 et à la solution de pare-feu en nuage nets360 disponible en option avec IPS, IDS, NAC, etc.

Fonctionnement

Centre d'exploitation du réseau interne, multilingue, avec des accords de niveau de service entièrement gérés 24/7/365. Surveillance prédictive de tous les systèmes et maintenance régulière des systèmes.

Connectivité IoT adaptée à

- Contrôle d'accès

- Automatisation de l'agriculture

- Banque

- Signalisation numérique

- Systèmes de distribution électrique

- Connectivité des ascenseurs

- Gestion de l'énergie

- Chargement des VE

- Automatisation des usines

- Gestion du parc automobile

- Gestion du carburant

- Systèmes CVC

- Automatisation industrielle

- Connectivité des équipements industriels

- Systèmes d'éclairage

- Connectivité marine

- Infrastructure de réseau

- Terminaux de colis, casiers intelligents

- Solutions de stationnement

- Connectivité des systèmes POS

- Connectivité des transports publics

- Énergies renouvelables

- Robotique, véhicules autonomes

- Connectivité des capteurs

- Machines à sous

- Télémétrie

- Gestion du trafic

- Connectivité des véhicules

- Distributeurs automatiques

- Vidéosurveillance

- Gestion des déchets

- Gestion de l'eau et des eaux usées

- et d'autres domaines

Plus de solutions IoT nets360

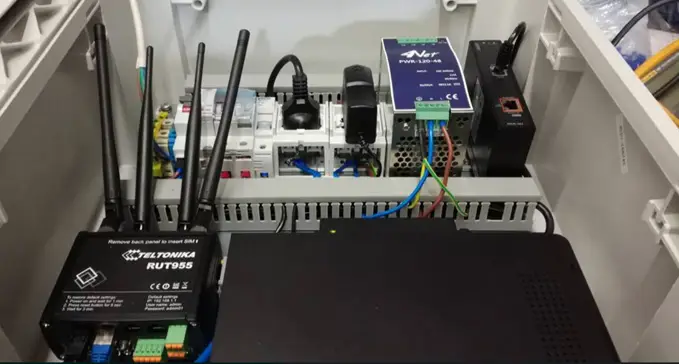

Extended Secure IoT Gateway

Solution tout-en-un d'infrastructure en tant que service

Recommandations

Gestion des infrastructures existantes

Maintenance de votre infrastructure existante

Démarrer avec nets360

Nous livrons dans toute l’Europe et parlons plusieurs langues.

Parlons de votre solution.